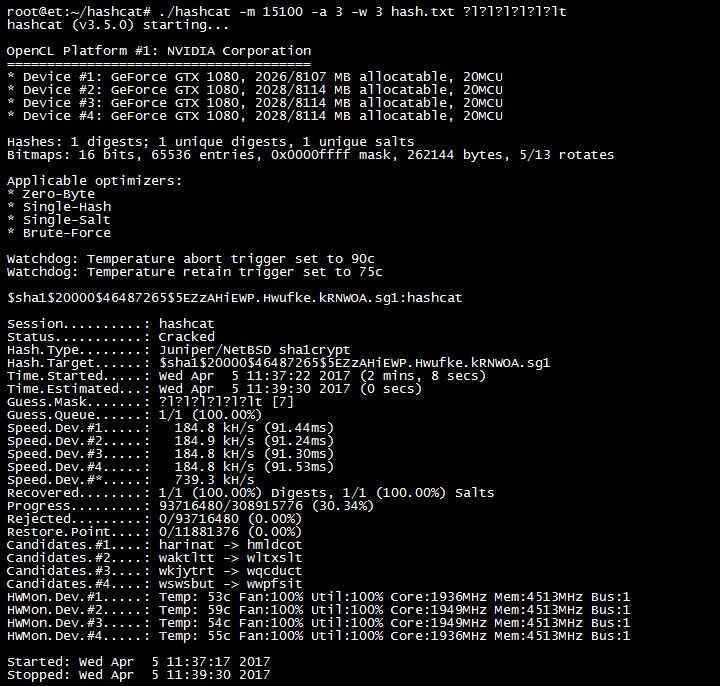

Аналоги hashcat

- Бесплатная

- Windows

Преимущества:

1) Multi-Hash (перебор нескольких хешей одновременно);

2) Multi-Devices (использование нескольких устройств в одной системе);

3) Multi-Device-Types (Использование смешанных типов устройств в одной системе);

4) Поддержка распределенных сетей перебора (с использованием оверлея);

5) Поддерживает интерактивную паузу/резюме;

6) Поддерживает сессии;

7) Поддерживает восстановление;

8) Поддержка чтения паролей кандидатов из файла и стандартного ввода;

9) Поддержка hex-соли и hex-charset;

10) Поддержка автоматической настройки производительности;

11) Поддержка автоматической раскладки клавиш при заказе цепей markov;

12) Встроенная система бенчмаркинга;

13) Интегрированный тепловой сторожевой таймер;

14) 200+ хеш-типов, реализованных с учетом производительности.

Альтернативы для hashcat

-

-

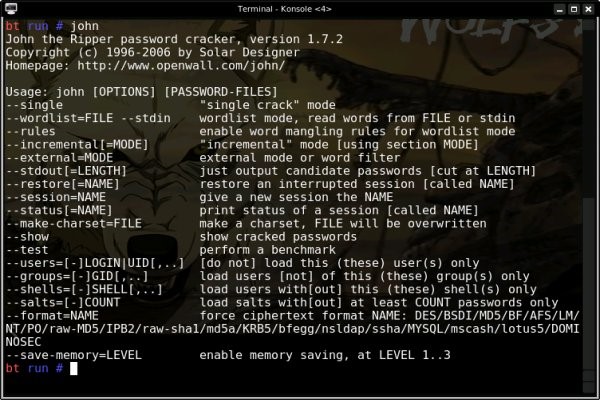

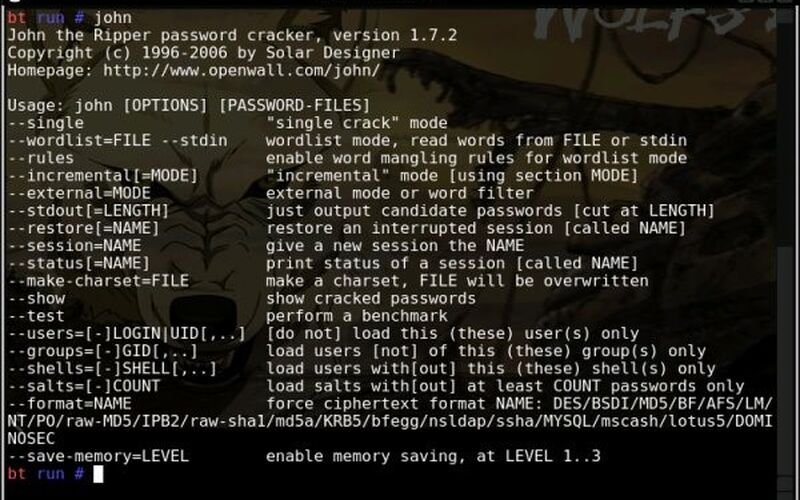

John the Ripper - быстрый переборщик паролей, в настоящее время доступен для многих разновидностей Unix, Windows, DOS, BeOS и OpenVMS.

- Бесплатная

- Windows

John the Ripper - это быстрый переборщик паролей, который в настоящее время доступен для многих разновидностей Unix, Windows, DOS, BeOS и OpenVMS. Его основная цель - обнаружение слабых паролей Unix. Помимо нескольких типов хэшей паролей crypt (3), наиболее часто встречающихся в различных системах Unix, из коробки поддерживаются хэши Windows LM, а также множество других хэшей и шифров в версии, улучшенной сообществом.

-

-

Pyrit позволяет создавать массивные базы данных.

- Бесплатная

- Mac OS

Pyrit позволяет создавать массивные базы данных, предварительно вычисляя часть этапа аутентификации IEEE 802.11 WPA / WPA2-PSK в пространственно-временном компромиссе. Pyrit использует вычислительную мощь многоядерных и других платформ через ATI-Stream, Nvidia CUDA, OpenCL и VIA Padlock. На данный момент это самая мощная атака на один из самых используемых в мире протоколов безопасности.